Sicherheit in Information und Kommunikation

Hauptmenü

- Advanced Secure Communications

- Unsere Services

- Technische Informationen

- Unser Team

- Events

Security Management

Technische Informationen > Sicherheit im Bereich Information und Kommunikation

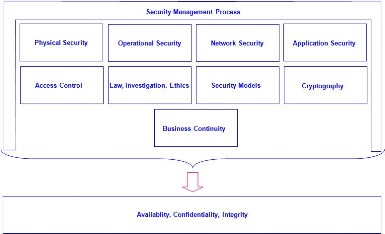

Alle Tätigkeiten rund um das sichere Betreiben von Informations- und Kommunikationsinfrastrukturen sollten einem geordneten Prozess unterworfen werden, sodass es möglich ist, die Anforderungen aus der CIA-Triade möglichst gut und möglichst wirtschaftlich zu erfüllen. Ein entsprechendes Vorgehensmodell wird von der ISO/IEC 27001 zur Verfügung gestellt und umfasst von einer Risikoanalyse über das Erstellen von Sicherheitspolicies, das Klassifizieren von Daten, bis zum Erstellen sicherheitsrelevanter Schulungsunterlagen alle notwendigen Schritte, um zu einer dauerhaft gesicherten IK Infrastruktur zu kommen.

Das Vorgehensmodell muss auf alle Themengebiete angewandt werden, die im Zuge einer Sicherheitsanalyse von Bedeutung sind. Beispielhaft seien physische Sicherheit, Netzsicherheit, Applikationssicherheit, operationelle Sicherheit und rechtliche Sicherheit genannt. Je nachdem, ob eine Neuplanung, eine Erweiterung oder bloß ein Audit einer Infrastruktur durchgeführt wird, müssen bei der Analyseaktivität entsprechende Tests mitberücksichtigt werden.

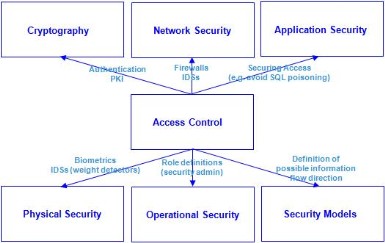

Es muss auch berücksichtigt werden, dass die eben genannten Themengebiete nicht von einander unabhängig sind und daher nicht völlig gesondert behandelt werden können.

Das Ergebnis ist ein IT-Sicherheitsmanagementplan (ISMS), der unter anderem auch eine Sicherheitsbasis enthält, die einerseits der Implementierung und andererseits zukünftigen Überprüfungen und Erweiterungen als Beurteilungsgrundlage dient.